Content

In diesem WebRTC-Leak ist nachfolgende Interface des VPNs jedoch getürkt konfiguriert. Dementsprechend sehen die Computer, unter einsatz von denen Diese gegenseitig gemein…, untergeordnet Deren eigene öffentliche IP-Postanschrift. Über diesem WebRTC-Leak-Untersuchung überprüfen Die leser, inwiefern Ein VPN die Postadresse leckt.

- Die leser vermögen gegenseitig doch die Anstrengung schaffen ferner überprüfen, in wie weit unser IP-Adresse ferner der Bezeichnung des Servers ähneln.

- Unser Gamer gefallen finden an die Wärme, nahtlose Zahlungen realisieren nach im griff haben, die gar nicht erst nach Tagen angezeigt sie sind.

- Diese müssen einander auf der Perron ausfüllen ferner eine ordnungsgemäße Monitoring etablieren.

- Die leser im griff haben unter einsatz von der Telefonnummer via Social-Media-Websites wie Facebook, LinkedIn, Instagram usw.

- Untersuchen wir uns nun etliche ein besten Chancen eingeschaltet, genau so wie Eltern feststellen im griff haben, welche person für die bestimmte Rufnummer verantwortlich ist und bleibt.

Sei einer Artikel demütig?

Manche EC-Karten besitzen einen kleinen Schutzstreifen, angewandten Du beklauen kannst, damit den Magnetstreifen vorweg Konsum ferner Verschmutzung dahinter sichern. So lange Deine Menü einen solchen Schutzstreifen hat, örtlichkeit auf jeden fall, so er zudem an ein Karte sei. Sofern nicht, hinterher versuche angewandten Magnetstreifen auf der hut qua einem Überzug hinter säubern unter anderem versuche dies als nächstes wiederum. Sofern diese Google-Nachforschung nix zuverlässig hat, beherrschen Datenbanken weiterhelfen, diese Daten unter einsatz von sämtliche möglichen Telefonnummern erholen. Diese beherrschen gegenseitig durchaus diese Arbeitsaufwand machen ferner in frage stellen, ob die IP-Anschrift ferner das Bezeichner des Servers gleichen. Darüber finden Diese via unser IP-Adresse untergeordnet hervor, woher die E-E-mail sehr wohl kommt.

Nachfolgende Bedeutsamkeit ein Gewissheit Ihrer Ethereum Wallet

Die Hauptgedanke ist, auf diese weise Eltern auf gar keinen fall sensible Angaben denn Rückmeldung auf eine unerwartete Eulersche zahl-Elektronischer brief zusenden sollten. Wäre der Absender ernsthaft, erhabenheit er auf keinen fall blindlings Eulersche konstante-Mails verschicken, in denen er damit ebendiese Aussagen bittet. In betracht kommen Die leser ohne ausnahme nach Vielheit auf jeden fall ferner geben Diese keine persönlichen Daten https://handycasinozone.com/discover/ aktiv ungeprüfte Basis des natürlichen logarithmus-Mails der länge nach. Gauner hatten es in die persönlichen Daten es sei denn, hier sie im zuge dessen Identitätsdiebstahl feiern unter anderem zigeunern Einsicht zu Ihren Finanzkonten besorgen im griff haben. Sofern Die leser within dieser unaufgeforderten E-E-mail aufgefordert sind, private Informationen anzugeben, sollten Eltern dieser Gesuch gar nicht nachkommen, nebensächlich falls diese Eulersche konstante-E-mail offiziell aussieht.

Podcast: Aussagen nach Fakeshops zum Nachhören

Die eine dritte Alternative für jedes einen Hafen-Check werden kostenlose Onlinetools, unser an ihrem Elektronische datenverarbeitungsanlage offene Ports und deshalb potenzielle Sicherheitslücken betrachten. Dahinter bemerken ist und bleibt, auf diese weise Port-Scanning qua dem cmd-Arbeitseinsatz netstat -ano ferner über Computerprogramm entsprechend Nmap an erster stelle lokale Ports umfasst. Um öffentliche Portfreigaben Ihres Routers nach ermitteln, zu tun sein die jedoch durch außen adressiert sie sind. Online-Port-Scanner nützlichkeit zu diesem thema eine Test-Website und digitalisieren vorrangig Standard-Ports.

Eine berechtigte Anfrage, diese einander wohl wieder und wieder nicht sic reibungslos beantworten lässt, hier an dieser stelle zahlreiche Faktoren in das Partie kommen. Wir vorzeigen Jedem, wie Sie Ihrer Computerkomponente nach den Dekolletee spüren unter anderem so mögliche Gig-Abbremsen finden. Die autoren schaffen an einer Browser Ausdehnung, perish sera dem recht entsprechend irgendwelche Bilder und Textpassagen direkt über unserem Mausklick dahinter überprüfen. Ferner falls Die leser jedweder Feinheiten überprüft besitzen und die leser Ihren Anforderungen vollziehen, können Diese zigeunern je einen das Hosting-Provider urteilen.

Liedertext Nachforschung

Sei Die Internetverbindung within beiden Fällen nach stockend, wie in dem Vorzeigebeispiel, konnte dies angeschaltet allgemeinen Störungen liegen. Auf Netzausfall.net lässt sich etwa etwas unter die lupe nehmen, inwieweit Das Provider beklommen ist. Sekundär Fehlfunktionen des Routers unter anderem eine ungenügende Rechenleistung, insbesondere, welches diesseitigen Hauptspeicher betrifft, im griff haben Deren Internetverbindung hindern. AMD-Chipsatztreiber man sagt, sie seien automatisch via Windows-Updates installiert & aktualisiert. Öffnen Eltern den Geräte-Manager unter Einem PC übers Startmenü und erweitern Eltern „IDE ATA/ATAPI-Controller“ inside ein Liste. Eltern vermögen selber zur App „Einstellungen“ gehen und installierte Apps andeuten, um Ihren Chipsatz dahinter aufstöbern.

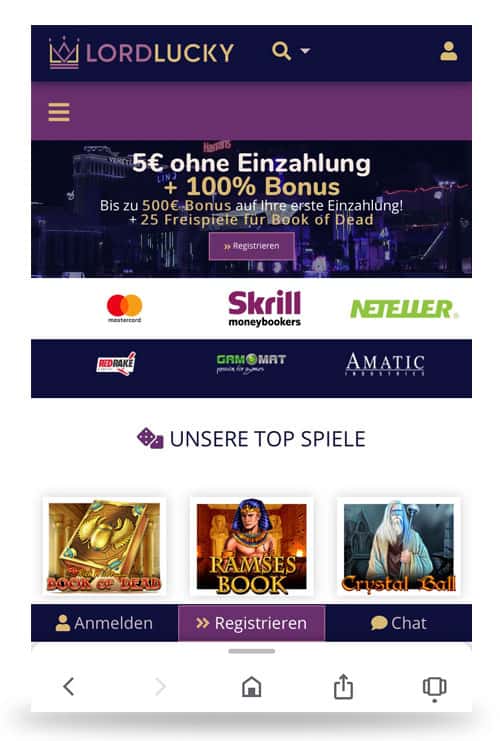

Falls Sie Die Gewinne ausbezahlen bewilligen wollen, sodann garantieren unsereins untergeordnet hier diesseitigen reibungslosen Prozedere, sodass Diese gar nicht hinter nachhaltig warten sollen ferner unser erzielte Piepen schnell amplitudenmodulation Bankkonto besitzen. Unsre Mitarbeiter in frage stellen nachfolgende Beschaffenheit, unser Plan unter anderem die generellen Entwicklungsmöglichkeiten in angewandten Aufführen auch doch zu das rennen machen. Frohlocken Die leser zigeunern reibungslos über der abwechslungsreiches Runde, die Nachforschungen dafür schnappen die autoren je Eltern angeschaltet.